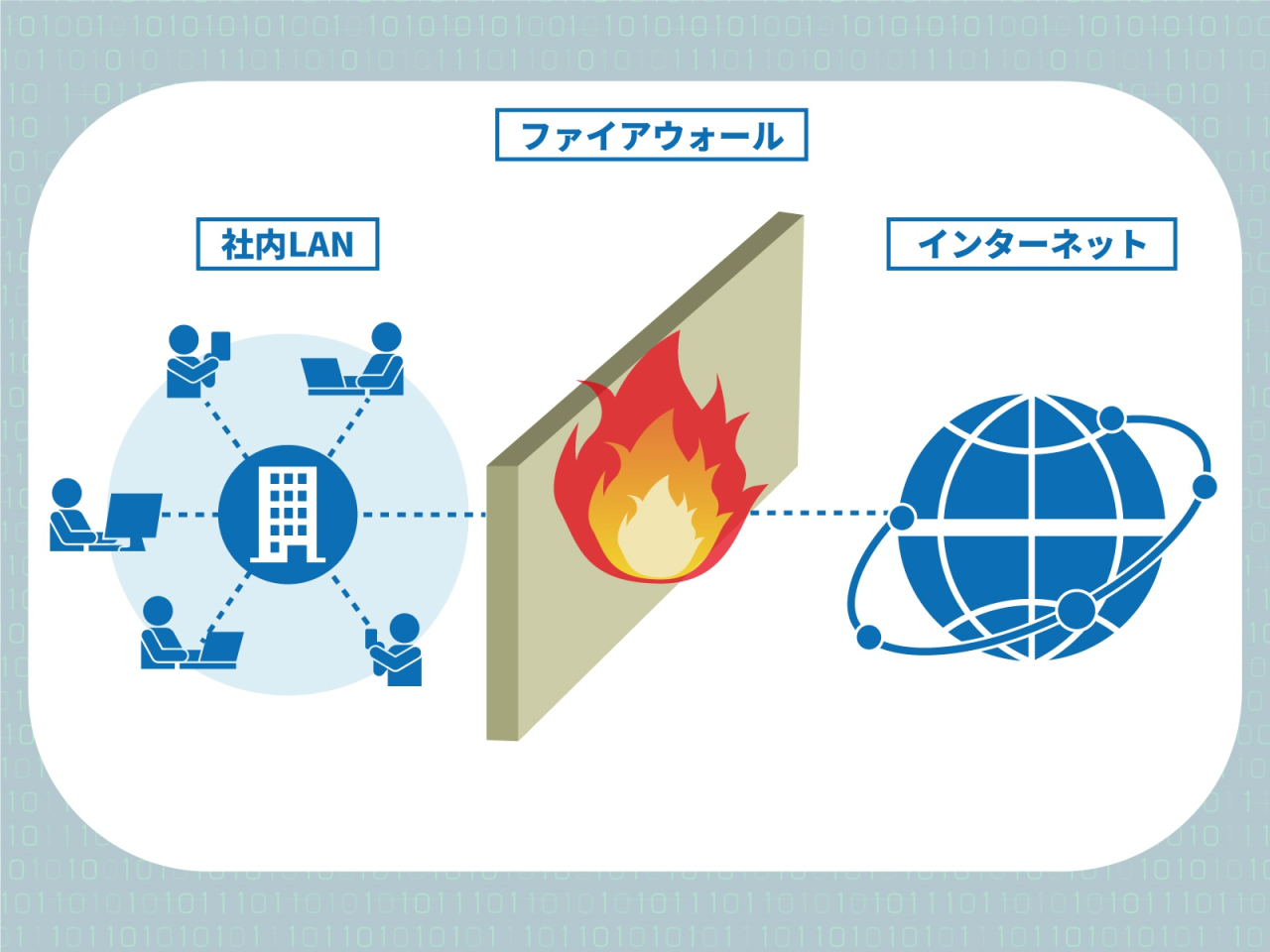

ファイアウォール(以下、FW)とは、インターネットと社内のネットワーク(社内LAN)の真ん中に設置する壁のことです。

外部からの不正アクセスや社内ネットワークから外部への許可されない通信がないかどうか判断し、管理者へ通知したりします。

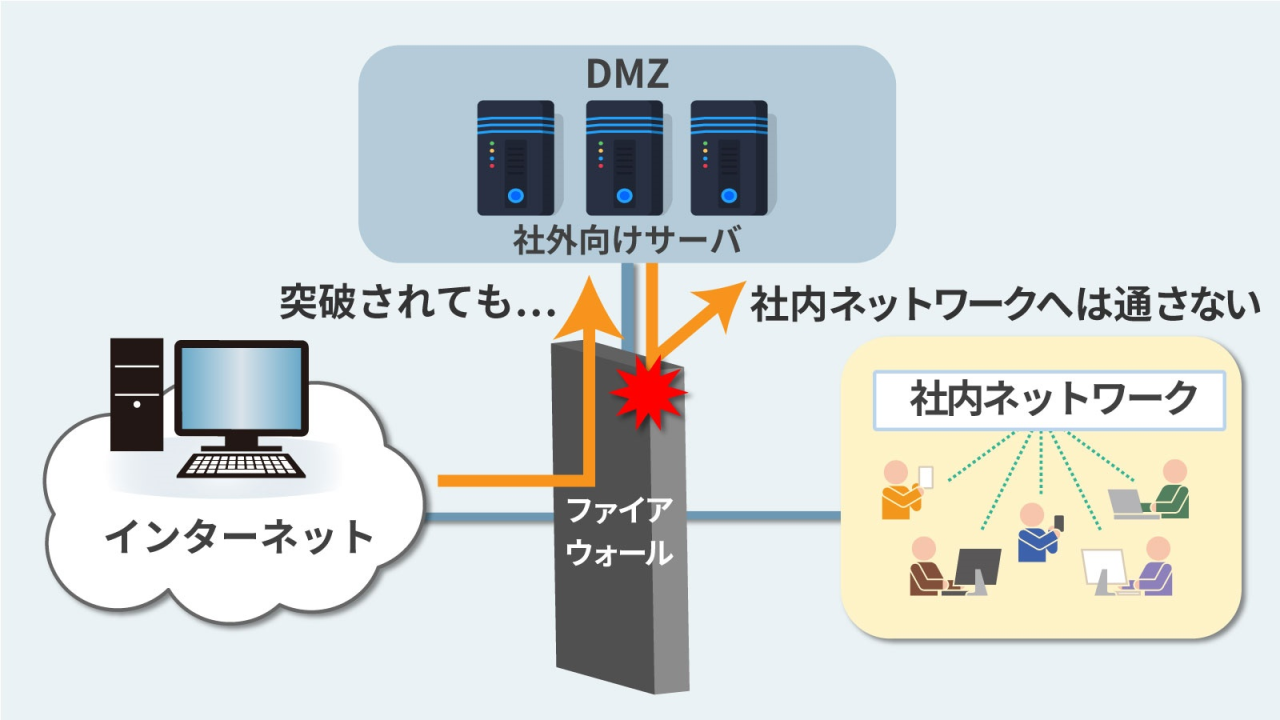

DMZ(非武装セグメント)は、公開サーバを配置することで、社内LANではなく外部に公開できます。

FWの種類

- パケットフィルタリング型:IT、TCP/UDPヘッダなどのヘッダ情報を利用してフィルタリングする(L3/L4)

- アプリケーションゲートウェイ型:メール添付ファイルのウイルスチェック、URLフィルタリング、コンテンツフィルタリングなどを実施する(L7)

アプリケーションゲートウェイ型のFWとしては、WAFやプロキシサーバがあります。

この他にも、プロセス単位で通信制御が可能なパーソナルファイアウィールもあります。

パケットフィルタリングのルール設定

ポート番号とは、サーバにあるプロセスごとに振られた番号です。

メールサーバプロセスは25番、Webサーバプロセスは443番が振られています。

このように、固定で振られているポート番号はウェルノウンポートと呼ばれます。

一方、PC側は、ブラウザに一時ポートが振られてます。

一時ポートは、ウェルノウンポート(1~1023)(1024~49151)

以外のポート番号(49152~65535)です。

スタティックパケットフィルタリング

HTTP要求・応答で、宛先IPアドレス、送信元IPアドレス、宛先ポート番号、送信元ポート番号を指定する方式です。

スタティックとは、「静的」という意味です。

一時ポートやサーバなど、具体の値がわからなかったり、複数個指定したい場合は、ワイルドカードやANYを使ったり、≧1024といった不等号を利用して範囲指定することもできます。

また、TCP通信/UDP通信のみ許可するなどを指定することもできます。

HTTPS・SMTP・SSHは、TCP、DNS・NTPはUDPを指定することが多いです。

スタティックパケットフィルタリングは、HTTPS要求・応答のどちらがどちらの指定なのかが区別できません。

送信元443番ポートのC&C&Cサーバから、マルウェアに感染したブラウザに通信することも可能になってしまいます。

宛先IPアドレスがANYの場合、送信元から全ての宛先IPアドレスに接続できるため、マルウェアに指示を出せてしまうのです。

そのため、現在はあまり使われていません。

ダイナミックパケットフィルタリング

ダイナミックは動的という意味です。

HTTP要求のみを記載する方法です。

実際に通信があった場合、それに対応した応答の通信を許可します。

この仕組みにより、限定した許可を実現できます。