設問2 [問題への対策の検討]について, (1)~(5)に答えよ。

(1) 表 2 中の下線①について,操作を行えるアカウントだけを解答群から全て選び,記号で答えよ。また,操作を35字以内で具体的に述べよ。

解答:ア・イ

設問1で解説した通り、問題3に対しては、「パスワードを変更することで、離任者が設計秘密にアクセスできない」ようにする必要があります。

表2の問題3に記載されているように、IRM-Lを利用する場合は、ファイルにパスワードを利用しませんので、離任者の設計秘密へのアクセス権限を削除するだけで対応できます。

アクセス権限は、下記に記載されているように「グループ単位」で付与されています。

そのため、離任者をグループから削除すればよいでしょう。

グループから利用者アカウントを削除できる権限は、「グループ管理者アカウント」と「IRM管理者アカウント」です。

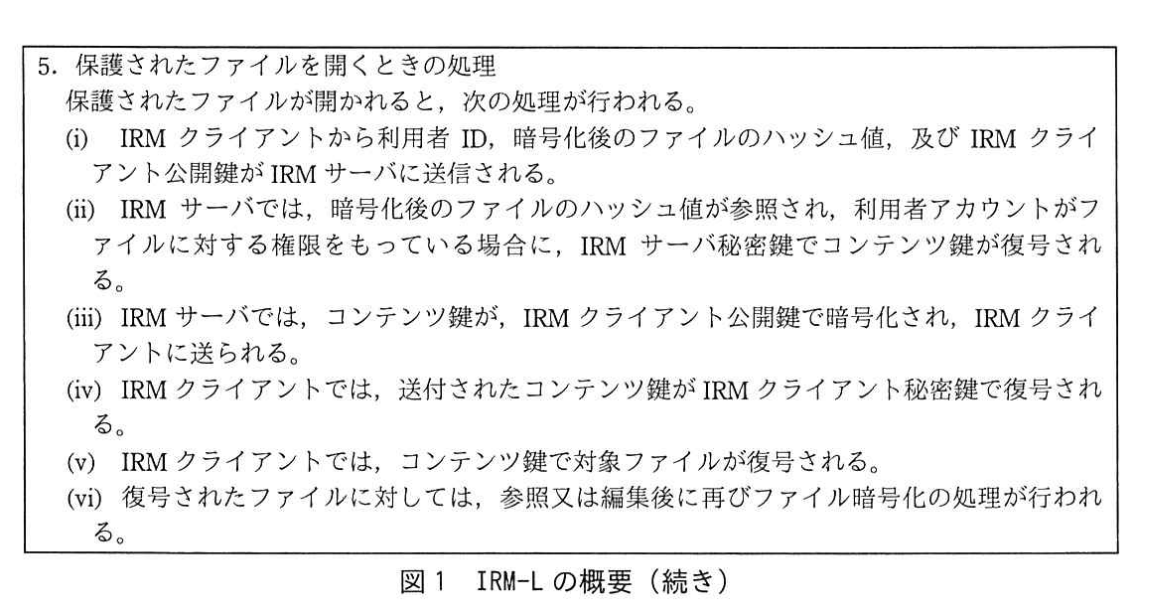

(2) 表2中の下線②について,参照不可になるのは,図1中の 5.のどの処理でエラーになるからか。(i)~(vi)の記号で答えよ。

解答:(ⅱ)

図1の5の手順に沿って、順に確認しましょう。

(ⅰ)クライアントから認証に必要な情報がサーバに送信される処理です。

ここでは検証をしていないため、エラーにはなりません。

(ⅱ)サーバ側で(ⅰ)で送られた情報をもとに検証します。

グループから削除された利用者アカウントは、ファイルに対して権限を持っていないため、この過程でエラーとなります。

(3) 図2中のc, d に入れる適切な整数を答えよ。

解答:c 60

Pパスワードが文字種64種類で長さ10字であると仮定します。

この時、Pパスワードのパターンは、64の10乗で求められます。

64は「2の6乗」であるため、64の10乗は、2の60乗です。

解答:d 196

IRM-Lでのファイル解読とWソフトによって暗号化されたファイル解読を比較しているため、IRM-Lでのファイル解読に必要な計算量を考えます。

IRL-M利用時はコンテンツ鍵で暗号化されます。

コンテンツ鍵を総当たりで特定するには、最大で2の256乗の計算が必要とあります。

よって、IRM-Lでのファイル解読とWソフトによって暗号化されたファイル解読を比較すると、2256/260=2196となります。

(4) 本文中のeに入れる適切な字句を答えよ。

解答:e 辞書

辞書攻撃とは、一般的な単語や人物名、あるいはそれらの組み合わせや派生語を、パスワード候補の文字列として辞書に登録して用いる攻撃です。

(5) 本文中及び表3中のfに入れる適切な字句を10字以内で答えよ。

解答:多要素

パスワード認証では不十分なので、他の認証も行うことでセキュリティ強化します。

他の認証も行うということは、つまり多要素認証を取るということです。